Технические каналы, утечки информации

Создание межтабличных связей.

Если структура базы данных продумана заранее, а связи между таблицами намечены, то создание реляционных отношений между таблицами выполняется очень просто. Вся необходимая работа происходит в специальном окне Схема данных и выполняется с помощью мыши. Окно СервисСхема данных (если в меню Сервис не видно соответствующего пункта, следует раскрыть расширенную часть меню). Порядок создания межтабличных связей рассмотрен подробно в упражнении 13.2.

Образовавшаяся межтабличная связь отображается в окне Схема данных в виде линии, соединяющей два поля разных таблиц. При этом одна из таблиц считается главной, а другая – связанной. Главная – эта та таблица, которая участвует в связи своим ключевым полем (название этого поля на схеме данных отображается полужирным шрифтом).

Связь между таблицами позволяет:

· Либо исключить возможность удаления или изменения данных в ключевом поле главной таблицы, если с этим полем связаны какие – либо поля других таблиц.

· Либо сделать так, что при удалении (или изменении) данных в ключевом поле главной таблицы автоматически (и абсолютно корректно) произойдёт удаление или изменение соответствующих данных в полях связанных таблиц.

Для настройки свойств связи надо в окне Схема данных выделить линию, соединяющую поля двух таблиц, щёлкнуть на ней правой кнопкой мыши и открыть контекстное меню связи, после чего выбрать в нём пункт: Изменить связь.

Если установлен только флажок Обеспечение целостности данных, то удалять данные из ключевого поля главной таблицы нельзя. Если вместе с ним включены флажки Каскадное обновление связанных полей и Каскадное удаление связанных записей, то, соответственно, операции редактирования и удаления данных в ключевом поле главной таблицы разрешены, но сопровождаются автоматическими изменениями в связанной таблице.

Таким образом, смысл создания реляционных связей между таблицами состоит, с одной стороны, в защите данных, а с другой стороны – в автоматизации внесения изменений сразу в несколько таблиц при изменениях в одной таблице.

Существование системы физической защиты предполагает регулярную проверку и контроль эффективности такой системы и осуществление контроля за ее работой.

Данная система предполагает включение в себя системы ограждения, физической изоляции, системы контроля доступа, а также запирающие устройства и хранилища.

Системы ограждения и физической изоляции обеспечивают защиту объектов, территорий, помещений по периметру.

Система контроля доступа реализует контроль доступа в охраняемые помещения, а также защиту документов и других форм представления данных. Запирающие устройства и хранилища включают различные виды запирающих устройств (электронные, механические), а также различные системы шкафов и хранилищ.

Проверка работы системы физической защиты предполагает также осуществление целого ряда аналитических работ, которые направлены на выявление угрозы информационной безопасности организации. Построение различных моделей предотвращения возникновения этих угроз, а также ликвидации их последствий.

Выявление всех возможных каналов утечки информации и создание соответствующих инженерно-технических средств, которые блокировали бы случаи утечки информации.

Наличие технических каналов утечки информации во многом определяется уязвимостью информационных ресурсов, а также особенностями объектов защиты.

Основными объектами защиты информации являются информационные ресурсы, которые содержат секретные и конфиденциальные сведения, а во-вторых, объектом зашиты информации являются средства вычислительной техники, информационные системы, программные средства, АСУ, системы передачи данных, а также технические средства приема, передачи и обработки информации ограниченного доступа. Все эти средства и системы называются техническими средствами приема, обработки и хранения информации.

Третьим типом объектов защиты информации являются те технические средства и системы, которые не входят во второй тип, но территориально расположены в помещениях, в которых проводятся работы с конфиденциальной информацией, такие средства называются вспомогательными.

Выявление каналов утечки информации связано с представлением о том, что информация ограниченного доступа выходит за пределы контролируемых зон той территории, которая включена в охраняемые и защищаемые территории.

Та зона, которая обладает возможностью перехвата разведывательным оборудованием побочных электромагнитных излучений, которые содержат конфиденциальную информацию, называется опасной.

Возможности несанкционированного доступа к информации связана с тем, что информационные сигналы могут быть различных типов: электрическими, акустическими, электромагнитными, т.е. иметь различную амплитуду, частоту длительность и перехваты измерения параметров этих сигналов могут осуществляться с помощью различных технических средств разведки и обработки информации.

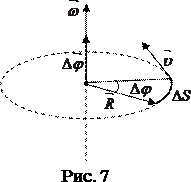

Технический канал утечки информации – совокупность объекта разведки, технических средств разведки и физической среды, в которой распространяется информационный сигнал. С помощью этого способа получают конфиденциальную информацию с помощью технических средств разведки.

В зависимости от физической природы информационные сигналы распространяются в различных физических средах. Такими средами являются: воздушная, водная, твердая среды. (различные токопроводящие элементы, грунт, соединительные линии и т.д.)

Одним из каналов утечки информации является канал утечки речевой информации – акустический канал.

Акустическая информация – это информация, носителем которой является акустические сигналы. Если источником информации является человеческая речь, то в этом случае акустическая информация называется речевой.

Акустический сигнал воздействуя на упругую среду вызывает акустические колебания, которые распространяются в окружающее пространство в виде волн различной длины.

Источники акустических колебаний: первичные и вторичные.

Первичные – механические системы – органы речи человека.

Вторичные – преобразователь акустического сигнала – микрофоны, громкоговорители и т.д.

В зависимости от физической природы возникновения информационных сигналов, от среды распространения акустические каналы УИ подразделяют на воздушные, вибрационные, оптико-электронные, электроакустические, параметрические.

В воздушных технических каналах средой передачи акустических сигналов является воздух и для их перехвата используются миниатюрные микрофоны, звукозаписывающие устройства и передатчики.

Все эти средства перехватов акустических сигналов называют акустическими закладками. Основными средами передачи речевой информации посредством применения закладных устройств могут быть сети переменного тока, радиоканалы, оптические каналы, трубы водоснабжения, металлоконструкции.

Для передачи информации по трубам и металлоконструкциям могут также использоваться механические звуковые колебания. Прием информации осуществляется на специальные приемники, которые настроены на определенный диапазон волн. Такие устройства устанавливаются в контролируемых помещениях несанкционированно и незаконно изымают конфиденциальную информацию. Поэтому существует целый ряд устройств, позволяющих обнаружить такие закладные устройства.

Вибрационные технические каналы. Основная среда распространения акустических сигналов – твердая среда – стены зданий, конструкция сооружений. Для перехвата акустических колебаний также используются различные закладные устройства, которые предполагают передачу информации по оптическому и ультразвуковому каналу – по металлоконструкциям зданий.

Электроакустические каналы.

ЭА каналы УИ образуются за счет преобразования акустических сигналов в электрические. Перехват акустических колебаний возможен через вспомогательные акустические системы и средства, такие как трансформаторы, звонки телефонных аппаратов. Перехват эа колебаний в эа канале возможен посредством подключения высокочувствительных усилителей.

Оптико-электроннный канал.

Образуется путем облучения лазерным лучом вибрирующих в акустическом поле тонких отражающих поверхностей, таких как стекла, картины, зеркала. Отраженное излучение модулируется по амплитуде и фазе по закону вибраций поверхности в соответствии с акустическим сигналом и принимается чувствительным приемником лазерного излучения. При демодуляции которого выявляется речевая информация. При этом лазер и приемник образует лазерную акустическую локационную систему, которая работает в ближнем инфракрасном диапазоне волн.

Параметрические технические каналы УИ.

В следствии воздействия технического сигнала меняется давление на все элементы ВЧ генераторов технических средств приема обработки информации а также вспомогательных систем, которые находятся в акустическом поле. В результате этого меняется расположение элементов схем, проводов в катушках индуктивности, что может привести к изменениям параметров высокочастотного сигнала генератора и его информационных сигналов. Этот канал утечки информации называют параметрическим. Модулированные вч сигналом колебания могут быть перехвачены специальными приемниками средств радиоразведки.

В зависимости от каналов связи технические каналы перехвата информации подразделяются на электромагнитные, электрические и параметрические.

К электромагнитным каналам утечки информации относятся такие каналы, которые возникают за счет различных электромагнитных излучений, технических средств приема обработки информации.

Побочные эм излучения – это паразитное электромагнитное излучение радиодиапазона, которые создаются в окружающем пространстве устройствами, не предназначенными для этого.

К побочным эм излучениям относят:

- излучения элементов тех средств приема, передачи и обработки информации

- излучения на частотах работы вч генераторов тех средств приема передачи и обработки информации

Такие вч эм излучения могут перехватываться портативными средствами радиоразведки.

Состав технических средств приема передачи обработки информации входят высокочастотные генераторы и прочих внешних воздействиях информационного сигнала на элементах этих генераторов индуктируются электрические сигналы. В результате информация попадает в окр пространство и может быть перехвачена с помощью тех средств разведки. ЭМ излучения связаны с работой персональных компьютеров и по такому каналу – побочных эм излучений – может быть перехвачено не более 2% данных, обрабатываемых на ПК и других средствах информации. Это те данные, которые вводятся с клавиатуры ПК и отражаются на мониторе. ПК порождают ЭМ излучения, создают помехи для радиоприема и технические каналы для УИ.

С т.з. утечки информации не все составляющие спектра побочных эм излучений являются опасными.

Электрические каналы УИ.

Эл каналы УИ образуются за счет наводок ЭМ излучений, технических средств приема – передачи информации на соединительные линии вспомогательных технических средств и систем и посторонние проводники, которые выходят за пределы контролируемой зоны. Также за счет просачивания информационных сигналов в цепи заземление тс обработки, приема передачи информации.

Также электрические каналы утечки информации за счет просачивания информационных сигналов в цепи электропитания

Несанкционированное поучение информации может осуществляются с помощью закладных устройств другого вида, которые называют аппаратными закладками, перехваченная с помощью таких закланных устройств информация передается по радиоканалу на запоминающее устройства и затем на объект, который запрашивает эту информацию. В рамках этих каналов применяются также телефонные закладки.

Скрытое видеонаблюдение.

Для получения информации используется скрытая видеосъемка и применяется различная миниатюрная аппаратура, которая различается в зависимости от давности наблюдения, возможности использования в ночное время, в условиях отсутствия освещения.

Получение информации об особенностях конструкции защищаемых объектов связано с возможностью распознавания объектов техническими средствами разведки. Сам по себе процесс распознавания объектов представляет собой использование средств технической разведки в результате которого определяется параметр демаскирующего признака объекта и на основании этого составляется заключение о его характеристиках. Для того, чтобы уменьшить степень распознавания объекта также используются различные виды технических средств защиты информации, предназначенные для устранения или ослабления демаскирующих признаков, а также для создания ложных признаков и помех техническим средства разведки.

Маскирующие средства – признаки, которые позволяют распознать объект и понять его параметры. Различают следующие демаскирующие признаки

- расположение –признак который определяет положение объекта среди других объектов в окружающем пространстве

-структурно-видовой демаскирующий признак – определяет структуры и видовые характеристики объекта, состав и количество элементов, которые образуют этот объект, его форму, геометрический размер

Также формируется демаскирующий признак деятельности, который раскрывает функционирование объектов через физические проявления. Позволяет делать вывод об особенностях применения и использования объектов.

Технические демаскирующие признаки подразделяются на прямые демаскирующие признаки и косвенные. Прямые демаскирующие признаки – те признаки, которые связаны с функционированием объекта защиты и проявляются через физические поля этих объектов, эм поля, акустические поля, радиационные поля. Данные физические поля выделяются по своему уровню на фоне физических полей окружающей среды, за счет этого средства технической разведки могут распознать объект защиты. Косвенные – в основе которых лежит процесс изменения окружающей среды, как результат работы объектов защиты. Различные признаки деятельности, а также следы осуществляемой деятельности в окружающем пространстве. В отношении таких демаскирующих признаков устанавливаются нормы по эффективности защиты информации и когда организуется техническая зашита проводится анализ сведений о защищаемом объекте а также учитываются возможности их(тех свойств, характеристик) проявления через демаскирующие признаки.

К ним относятся: движение транспортных машин, различные звуки, которые исходят от защищаемых объектов (пыль, которая образуется на защищаемых объектах, бытовой мусор, остатки производственных материалов, особенности расслоения защищаемых объектов, тени, которые падают от объектов, цвет поверхности объектов, следы объекта на грунте, загрязнения воды, воздуха, способность отражать излучения, теплопроводность)

Задача защиты информации – определение демаскирующих признаков, выбор технических средств, позволяющих предотвратить распознавание объектов.

08.04.

И создание такой системы связано с классификацией таких защищаемых объектов. Объекты классифицируются по степени важности: особо важные, важные, особого назначения. Также выделяют режимные объекты, для которых устанавливаются особые правила обеспечения безопасности ресурсов, объектов, а также правила, регулирующие использование конф информации сотрудниками.

Защищаемые объекты подразделяются по видам деятельности: водные, ядерно-опасные, объекты ТЭК, химические, предприятия с вредным производством. Для каждого из них разрабатываются особые требования защиты территории, а также требования к организации регулярных проверок созданных систем защиты и своевременного предотвращения угроз. Одной из угроз является проникновение злоумышленников с целью диверсии, а также с целью похищения материалов, технологий, документов, в т.ч. и секретной информации. Поэтому одной из задач защиты становится создание эффективной системы охраны и опредление совокупности инженерно-технических средств, которые бы надежно защищали секретную информацию, находящуюся в обороте организации и являющиеся ее собственностью.

Основные задачи использования ИТ средств защиты: охрана территории, оборудования, помещений, охрана перемещаемых носителей информации, осуществление контролируемого доступа к защищаемым помещениям, нейтрализация наводок и излучений, препятствие визуальному наблюдению, противопожарная защита, блокирование действий злоумышленников.

Обеспечение безопасности объектов основывается на 2-х принципах:

1) Определение и оценка угроз защищаемых ресурсов организации и организации в целом

2) Разработка и реализация адекватных мер защиты (осуществление тотального контроля, ограничение доступа людей в защищаемые помещения с возможностью документирования результатов контроля, обнаружение злоумышленника на ранних этапах его продвижения к объекту, оценка ситуации, создание физических препятствий на пути продвижения нарушителя, принятие действий по развертыванию сил охраны, видеодокументирование действий персонала на особо важных участках объекта)

Первая линия защиты в организации – защита периметра. Периметровая граница объекта – это наилучшее место для обнаружения нарушителя и любого вторжения на территорию организации. Такое проникновение регистрируется при помощи датчиков, устанавливаемых по периметру. Однако, доступ к конфиденциальной информации может осуществляться и дистанционно, когда нарушитель непосредственно не проникает на территорию объекта, но использует различные технические средства с помощью которых получает доступ к конфиденциальной информации.

Требования к периметру:

1) Возможность раннего обнаружения нарушителя

2) Отсутствие мертвых зон

3) Скрытая установка датчиков системы

4) Независимость параметров системы от погодных условий и времени года

5) Невосприимчивость к внешним факторам не тревожного характера, к которым относят индустриальные фабрики, шум транспорта и прочую гадость.

6) Устойчивость к электромагнитным полям.

Организация безопасности объектов предполагает выделение четырех основных функциональных зон охран объектов:

1) Зона обнаружения- это контролируемая территория в которые располагаются периметровые средства обнаружения

2) Зона наблюдения – предназначена для слежения с помощью технических средств за обстановкой на подступах к границам объекта

3) Зона физического сдерживания – предназначена для задержания нарушителей при продвижении его к цели или при побеге,организуется с помощью инженерных заграждений.

4) Зона средств физической нейтрализации и поражения. Предназначена для нейтрализации и поражения злоумышленников (электрошоковые, ослепляющие, оглушающие средства охраны)

Создание такой системы охраны предполагает создание целой системы оптимизации конфигурации для периметра, количество рубежей, количество физических барьеров, количество средств нейтрализации и поражения и дислокации персонала охраны

Обеспечение контролируемого доступа – используется целый ряд инж технич средств и средств идентификации. Идентификации – присвоение объектам и субъектам различных атрибутов, имен, паролей и кодов. Также используется метод опознавания который предполаеат сравнение текущей информации о человеке, которая хранится в базе данных, использ такие методы, как непосредственное общение, персональный (квазистатический и квазидинамический) Также используется атрибутный (спомощью карт) Метод документный и метод, основанный на знаничх о сотруднике.

Следующая задача – охрна оборуования, она сущетсяется с помощью контрольного устройтсва т блока синализации корывц монтируется в помещении дежурного персонала.

Установление быстроразвертываемых охранных систем. Такие системы имеют ряд особенностей. Во-первых, не более 1.5 часов уходит на их установление, во-вторых, для двннх системы характерно быстро изменять на местности расположение датчиков и конфигурацию контролируемого рубежа. Их возможно установить на неподготовленном в инженерном плане месте. Могут применяться как самостоятельно, так и совместно.

22.04.11

Защита информационных ресурсов организации предполагает проведение мероприятий, направленных на обеспечение защиты результатов творческой, интеллектуальной деятельности. Разработка новых конструкторских решений, новых технологий, изобретений дает возможность собственнику, владельцу и автору получить патент, который обеспечивает защиту авторских прав, а также прав патентообладателя. Существует ряд систем патентования, которые определяются особенностями порядка установления. Они отличаются тем, что получение патента связано с разными требованиями организации такой процедуры.

Первая система (явочная) предполагает, что патент выдается лицу, который первым заявил о правах на объект промышленной собственности.

Вторая система – авторская. Патент выдается автору изобретения, либо лицу которое, является правопреемником, при этом в заявлении на получение патента и в самом патенте указывается имя автора, если сам автор не высказал пожелания не делать этого.

Получение патента также связано с выполнением требований к лицу, которое является автором либо работодателем автора. Это необходимость предоставления всех формальных документов, которые прилагаются к заявке на получение патента. Также необходимость соответствия этих документов требованиям, которые установлены законодательством. Во-вторых, в процессе проведения экспертизы заявки проверяется патентоспособность объекта промышленной собственности. Существует целый ряд условий, выполнение которых обеспечивает патентоспособность объекта промышленной собственности. В отношении разных видов объектов существуют свои условия обеспечения патентоспособности, но есть и общие. Правовые нормы, которые регулируют отношения между субъектами в области патентования представлены целым рядом законов, нормативно правовых актов РФ, международными договорами, соглашениями и т.д. Международные соглашения, связанные с защитой прав субъектов интеллектуальной собственности.

Российское законодательство в области интеллектуальной собственности – это отдельные положения конституции РФ, ряд статей гражданского кодекса, а также постановления правительства и другие нормативно-правовые акты, которые устанавливают порядок получения патента, требования к собственникам объектов промышленной собственности, к владельцам объектов, порядок предоставления правовой охраны.

Существует ряд принципов обеспечения правовой защиты объектов промышленной собственности.

- Правовая охрана предоставляется, если объекты удовлетворяют критериям патентоспособности.

- Объем, в котором предоставляется правовая охрана, определяется в заявке на получение патента.

- Автор изобретения обладает правом авторства, которое охраняется бессрочно.

Основными субъектами патентных прав является автор изобретения, правопреемник автора, работодатель. Правопреемником может быть лицо, которое наследует это право или право переходит на основании договора. Особенности получения патента связано во многом с теми требованиями, которые относятся к автору изобретения. Разработка объектов промышленной собственности, как правило, результата работы коллектива, но вклад может быть разным у каждого из сотрудников разработки, и авторство определяется объемом творческого вклада, который внес сотрудник в создание объекта промышленной собственности. Те лица, которые осуществляли техническую, материальную поддержку, выполняли организационные задачи и т.д. не считаются авторами.

Особенности получения патентных прав на служебное изобретение определяется особенностями трудового договора. В отношении секретных изобретений устанавливается свой порядок патентования, он устанавливается законодательством. Определяет органы, которые уполномочены выдавать патенты на секретные изобретения, проводить экспертизу заявок.

Патентные права:

1.права авторства

2.право на получение вознаграждения за творческий труд в случае, если работодатель получает патент на служебное изобретение, а вознаграждение получает сотрудник, который участвовал в разработке такого изобретения.

3.право на защиту прав патентообладателя. Патентообладатель распоряжается своим правом владения, результатами интеллектуальной деятельности и может передавать право использовать эти результаты и получать прибыль от этого на условиях гарантии сохранения той конфиденциальной информации, которая включается в эти объекты промышленной собственности.

Объекты промышленной собственности:

- Изобретения

- Промышленный образец

- Полезная модель

Получение патента на эти виды предполагает подачу заявки, в которой описаны характеристики, конструктивные особенности. Такие объекты должны удовлетворять патентоспособности: новизны, промышленной применимости, изобретательского уровня.

Новизна рассматривается как условие, в соответствии с которым данное изобретение явным образом не следует из всего того, что было создано ранее и содержит в себе новые конструктивные решения, которые позволяют использовать его новым способом. И оценка новизны осуществляется на основании той информации, которая является открытой.

Изобретательский уровень предполагает определение оригинальности объекта промышленной собственности, того творческого вклад, который был внесен в создание этого объекта.

Промышленная применимость – это возможность использования этого изобретения в различных сферах жизни, в экономике, социальной сфере, в промышленности.

Промышленный образец.

Он должен отвечать критериям новизны, изобретательского уровня и промышленной применимости. И полезная модель должна отвечать условиям новизны и промышленной применимости. Полезная модель уже содержит в себе не конструктивные решения, а эстетические характеристики объекта промышленной собственности и отражает творческий труд. Если поданные заявки удовлетворяют этим условиям, если предоставлены все необходимые документы, то тогда владелец в определенном порядке получает патент.

Право на использование патента может быть передано другим лицам. Такая передача происходит на основании договора об уступки патентных прав. Передача прав может осуществляться полностью и частично. Частичная передача прав - ограничение срока использования патента, а также передача этого патента третьим лицам. Передача патентных прав может осуществляться на основе лицензионного договора.

Напечатал:

Халимончик Виктор Владимирович

Минск 2010

2014-02-09

2014-02-09 550

550