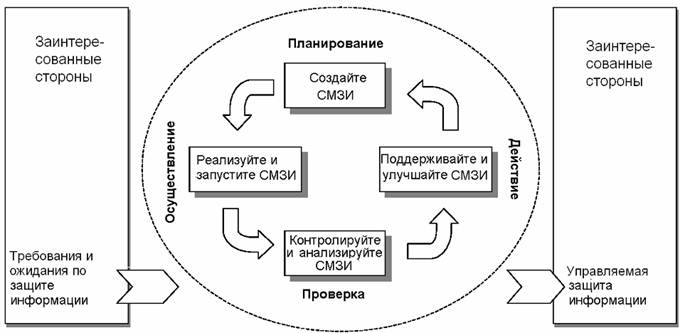

Стандарт использует процессный подход для создания, внедрения, эксплуатации, постоянного контроля, анализа, поддержания в рабочем состоянии и улучшения СМЗИ организации.

Для эффективного функционирования организации нужно идентифицировать свои виды деятельности и управлять ими. Любой вид деятельности, преобразующий входные ресурсы в некие выходные, можно считать процессом. Часто выход одного процесса непосредственно образует вход следующего процесса.

Применение системы процессов в рамках организации, вместе с идентификацией и взаимодействием этих процессов, а также их управлением, может называться «процессным подходом».

Процессный подход к менеджменту защиты информации, представленный в данном международном стандарте, помогает пользователям подчеркнуть необходимость:

a) понимания требований защиты информации и потребности установить политику и цели для защиты информации организации;

b) реализации средств управления рисками организации, связанными с защитой информации, в контексте общих деловых рисков организации;

c) постоянного контроля и анализа качества исполнения и результативности СМЗИ;

d) непрерывного улучшения, основанного на объективном измерении.

Для структуризации всех процессов СМЗИ в стандарте принята модель «Plan-Do-Check-Act» (PDCA[4]). На рис. 1 показано, как СМЗИ берет в качестве входных данных требования защиты информации и ожидания заинтересованных сторон и посредством необходимых действий и процессов выдает результаты по защите информации, которые удовлетворяют этим требованиям и ожиданиям.

Принципы модели PDCA также приняты в документе OECD Guidelines for the Security of Information Systems and Networks — Towards a Culture of Security. Paris: OECD, July 2002 (Руководящие указания OECD (2002)[5] по управлению защитой информационных систем и сетей).

ПРИМЕР 1

Требование может быть таковым, что нарушения защиты информации не приведут к серьезному финансовому ущербу для организации и/или вызовут затруднения у организации.

ПРИМЕР 2

Ожидание может быть таковым, что если происходит серьезный инцидент – возможно, взлом Web-сайта электронного бизнеса организации, – то должны быть люди, обладающие достаточной подготовкой по соответствующим процедурам для минимизации негативного влияния.

2014-02-09

2014-02-09 387

387