Источники угроз информационной безопасности Российской Федерации

Виды угроз информационной безопасности Российской Федерации

Раздел 2. Угрозы информации

По своей общей направленности угрозы информационной безопасности Российской Федерации подразделяются на следующие виды:

1. Угрозы конституционным правам и свободам человека и гражданина в области духовной жизни и информационной деятельности, индивидуальному, групповому и общественному сознанию, духовному возрождению России к ним относятся:

• принятие органами государственной власти правовых актов, ущемляющих конституционные права и свободы граждан в области духовной жизни и информационной деятельности:

• создание монополий на формирование, получение и распространение информации;

• противодействие, в том числе со стороны криминальных структур, реализации гражданами своих конституционных прав на личную и семейную тайну, тайну переписки, телефонных переговоров и иных сообщений;

|

|

|

• ограничение доступа к общественно необходимой информации;

• противоправное применение специальных средств воздействия на индивидуальное, групповое и общественное сознание;

• неисполнение органами государственной власти, организациями и гражданами требований законодательства, регулирующего отношения в информационной сфере;

• неправомерное ограничение доступа граждан к открытым информационным ресурсам, органов государственной власти, архивным материалам и к другой открытой информации;

• дезорганизация и разрушение системы накопления и сохранения культурных ценностей, включая архивы:

· нарушение конституционных прав и свобод человека и гражданина в области массовой информации:

· вытеснение российских информационных агентств, средств массовой информации с внутреннего информационного рынка и усиление зависимости духовной, экономической и политической сфер общественной жизни России от зарубежных информационных структур;

• девальвация духовных ценностей, пропаганда образцов массовой культуры, основанных на культе насилия, на духовных и нравственных ценностях, противоречащих ценностям, принятым в российском обществе;

· снижение духовного, нравственного и творческого потенциала населения России;

· манипулирование информацией (дезинформация, сокрытие или искажение информации).

2. Угрозы информационному обеспечению государственной политики Российской федерации к ним относятся:

· монополизация информационного рынка России, его отдельных секторов отечественными и зарубежными информационными структурами;

|

|

|

· блокирование деятельности государственных средств массовой информации по информированию российской и зарубежной аудитории;

· низкая эффективность информационного обеспечения государственной политики Российской Федерации вследствие дефицита квалифицированных кадров, отсутствия системы формирования и лизании государственной информационной политики.

3. Угрозы развитию отечественной индустрии информации, включая индустрию средств внутреннего рынка в ее продукции и выходу этой продукции на мировой рынок, а также обеспечению накопления, сохранности и эффективного использования отечественных информационных ресурсов к ним относятся:

· противодействие доступу Российской Федерации к новейшим информационным технологиям, взаимовыгодному и равноправному участию российских производителей в мировом разделении труда в индустрии информационных услуг, средств информатизации, телекоммуникации и связи, информационных продуктов, а также создание условий для усиления технологической зависимости России в области современных информационных технологий;

· закупка органами государственной власти импортных средств информатизации, телекоммуникации и связи при наличии отечественных аналогов, не уступающих по своим характеристикам зарубежным образцам;

· вытеснение с отечественного рынка российских производителей средств информатизации, телекоммуникации и связи;

· увеличение оттока за рубеж специалистов и правообладателей интеллектуальной собственности.

4. Угрозы безопасности информационных и телекоммуникационных средств и систем, как уже развернутых, так и создаваемых на территории России к ним относятся:

· противоправные сбор и использование информации;

· нарушения технологии обработки информации;

· внедрение в аппаратные и программные изделия компонентов, реализующих функции, не предусмотренные документацией на эти изделия;

· разработка и распространение программ, нарушающих нормальное функционирование информационных и информационно-телекоммуникационных систем, в том числе систем защиты информации;

· уничтожение, повреждение, радиоэлектронное подавление или разрушение средств и систем обработки информации, телекоммуникации и связи;

· воздействие на парольно-ключевые системы защиты автоматизированных систем обработки и передачи информации; компрометация ключей и средств криптографической защиты информации;

• утечка информации по техническим каналам;

· внедрение электронных устройств для перехвата информации в технические средства обработки, хранения и передачи информации по каналам связи, а также в служебные помещения органов государственной власти, предприятий, учреждений и организаций независимо от их формы собственности;

• уничтожение, повреждение, разрушение или хищение машинных и других носителей информации;

· перехват информации в сетях передачи данных и на линиях связи, дешифрование этой информации и навязывание ложной информации;

• использование сертифицированных отечественных и зарубежных информационных технологий, средств защиты информации, средств информатизации, телекоммуникации и связи при создании и развитии российской информационной инфраструктуры;

· несанкционированный доступ к информации, находящейся в банках и базах данных;

· нарушение законных ограничений на распространение информации.

Источники угроз информационной безопасности Российской Федерации подразделяются на внешние и внутренние. К внешним источникам относятся:

• деятельность иностранных политических, экономических, военных, разведывательных и информационных структур, направленная против интересов Российской Федерации в информационной сфере;

|

|

|

· стремление ряда стран к доминированию и ущемлению интересов России в мировом информационном пространстве, вытеснению ее с внешнего и внутреннего информационных рынков;

• обострение международной конкуренции за обладание информационными технологиями и ресурсами;

· деятельность международных террористических организаций;

• увеличение технологического отрыва ведущих держав мира и наращивание их возможностей по противодействию созданию конкурентоспособных российских информационных технологий;

• деятельность космических, воздушных, морских и наземных технических и иных средств (видов) разведки иностранных государств;

• разработка рядом государств концепции информационных войн, предусматривающих создание средств опасного воздействия на информационные сферы других стран мира, нарушение нормального функционирования информационных и телекоммуникационных систем, сохранности информационных ресурсов, получение несанкционированного доступа к ним.

К внутренним источникам относятся:

• критическое состояние отечественных отраслей промышленности;

• неблагоприятная криминогенная обстановка, сопровождающаяся тенденциями сращивания государственных и криминальных структур в информационной сфере, получения криминальными структурами доступа к конфиденциальной информации, усиления влияния организованной преступности на жизнь общества, снижения степени защищенности законных интересов граждан, общества и государства в информационной сфере;

• недостаточная координация деятельности органов государственной власти по формированию и реализации единой государственной политики в области обеспечения информационной безопасности Российской Федерации;

• недостаточная разработанность нормативной правовой базы, регулирующей мнения в информационной сфере, а также недостаточная правоприменительная практика;

• неразвитость институтов гражданского общества и недостаточный государственный контроль за развитием информационного рынка России;

|

|

|

• недостаточное финансирование мероприятий по обеспечению информационной безопасности Российской Федерации;

• недостаточная экономическая мощь государства;

• снижение эффективности системы образования и воспитания, недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности;

• недостаточная активности органов государственной власти в информировании общества о своей деятельности, в разъяснении принимаемых решений, в формировании открытых государственных ресурсов и развитии системы доступа к ним граждан;

• отставание России от ведущих стран мира по уровню информатизации органов государственной власти в кредитно-финансовой сфере, промышленности, сельском хозяйстве, образовании, здравоохранении, сфере услуг и быта граждан.

Как показывает анализ, большинство современных автоматизированных систем обработки информации в общем случае представляет собой территориально распределенные системы интенсивно взаимодействующих (синхронизирующихся) между собой по данным (ресурсам) и управлению (событиям) локальных вычислительных сетей (ЛВС) и отдельных ЭВМ.

Перечислим особенности распределенных АСОИ:

• территориальная разнесенность компонентов системы и наличие интенсивного обмена информацией между ними;

• широкий спектр используемых способов представления, хранения и передачи информации;

• интеграция данных различного назначения, принадлежащих различным субъектам, в рамках единых баз данных и, наоборот, размещение необходимых некоторым субъектам данных в различных удаленных узлах сети;

• абстрагирование владельцев данных от физических структур и места размещения данных;

• использование режимов распределенной обработки данных;

• участие в процессе автоматизированной обработки информации большого количества пользователей и персонала различных категории;

• непосредственный и одновременный доступ к ресурсам (в том числе и информационным) большого числа пользователей (субъектов) различных категорий;

• высокая степень разнородности используемых средств вычислительной техники и связи, а также их программного обеспечения;

• отсутствие специальной аппаратной поддержки средств защиты в большинстве типов технических средств, широко используемых в АСОИ.

Уязвимость основных структурно-функциональных элементов распределенных АСОИ

В общем случае АСОИ состоят из следующих основных структурно-функциональных элементов:

• рабочих станций - отдельных ЭВМ или удаленных терминалов сети, на которых реализуются автоматизированные рабочие места пользователей (абонентов, операторов);

• серверов или Host машин (служб файлов, печати, баз данных и т.п.) не выделенных (или выделенных, то есть не совмещенных с рабочими станциями) высокопроизводительных ЭВМ, предназначенных для реализации функций хранения, печати данных, обслуживания рабочих станций сети и т.п. действий;

• межсетевых мостов - элементов, обеспечивающих соединение нескольких сетей передачи данных, либо нескольких сегментов одной и той же сети, имеющих различные протоколы взаимодействия (шлюзов, центров коммутации пакетов, коммуникационных ЭВМ);

• каналов связи (локальных, телефонных, с узлами коммутации и т.д.).

Рабочие станции являются наиболее доступными компонентами сетей и именно с них могут быть предприняты наиболее многочисленные попытки совершения несанкционированных действий. С рабочих станций осуществляется управление процессами обработки информации, запуск программ, ввод и корректировка данных, на дисках рабочих станций могут размещаться важные данные и программы обработки. На видеомониторы и печатающие устройства рабочих станций выводится информация при работе пользователей (операторов), выполняющих различные функции и имеющих полномочия по доступу к данным и другим ресурсам системы. Именно поэтому рабочие станции должны быть надежно защищены от доступа посторонних лиц и содержать средства ограничения доступа к ресурсам со стороны законных пользователей, имеющих полномочия. Кроме того, средства защиты должны предотвращать нарушения нормальной настройки рабочих станций и режимов их функционирования, вызванные неумышленным вмешательством неопытных (невнимательных) пользователей.

В особой защите нуждаются такие привлекательные для злоумышленников элементы сетей как серверы (Host-машины) и мосты. Первые - как концентраторы больших объемов информации, вторые - как элементы, в которых осуществляется преобразование (возможно через открытую, нешифрованную форму представления) данных при согласовании протоколов обмена в различных участках сети.

Благоприятным для повышения безопасности серверов и мостов обстоятельством является, как правило, наличие возможностей по их надежной защите физическими средствами и организационными мерами в силу их выделенности, позволяющей сократить до минимума число лиц из персонала сети, имеющих непосредственный доступ к ним. Иными словами, непосредственные воздействия персонала и преднамеренные воздействия злоумышленников на выделенные серверы и мосты можно считать маловероятными. В то же время, надо ожидать массированной атаки на серверы и мосты с использованием средств удаленного доступа. Здесь злоумышленники, прежде всего, могут искать возможности повлиять на работу различных подсистем серверов и мостов, используя недостатки протоколов обмена и средств разграничения удаленного доступа к ресурсам и системным таблицам.

Использоваться могут все возможности и средства, от стандартных (без модификации компонентов) до подключения специальных аппаратных средств (каналы, как правило, слабо защищены от подключения) и применения классных программ для преодоления системы защиты.

Сказанное выше не означает, что не будет попыток внедрения аппаратных и программных закладок в сами мосты и серверы, открывающих широкие дополнительные возможности по несанкционированному удаленному доступу. Закладки могут быть внедрены как с удаленных станций (посредством вирусов или иным способом), так и непосредственно в аппаратуру и программы серверов при их ремонте, обслуживании, модернизации, переходе на новые версии ПО, смене оборудования.

Каналы и средства связи также нуждаются в защите. В силу большой пространственной протяженности линий связи (через неконтролируемую или слабо контролируемую территорию) практически всегда существует возможность подключения к ним, либо вмешательства в процесс передачи данных. Возможные угрозы подробно изложены ниже.

Основные виды угроз безопасности субъектов информационных отношений

Основными видами угроз безопасности АСОИ (угроз интересам субъектов информационных отношений) являются:

• стихийные бедствия и аварии (наводнение, ураган, землетрясение, пожар и т.п.);

• сбои и отказы оборудования (технических средств) АСОИ;

• последствия ошибок проектирования и разработки компонентов АСОИ (аппаратных. средств, технологии обработки информации, программ, структур данных и т.п.);

• ошибки эксплуатации (пользователей, операторов и другого персонала);

• преднамеренные действия нарушителей и злоумышленников (обиженных лиц из числа персонала, преступников, шпионов, диверсантов и т.п.).

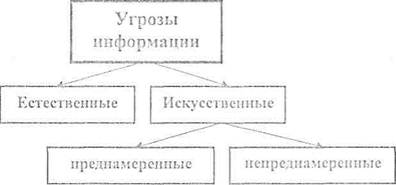

Классификация угроз безопасности информации

Все множество потенциальных угроз информации по природе их возникновения разделяется на два класса: естественные (объективные) и искусственные (субъективные) (рис.2.1).

Рис. 2.1. Угрозы информации

Естественные угрозы - это угрозы, вызванные воздействиями на АСОИ и ее элементы объективных физических процессов или стихийных природных явлений, независящих от человека.

Искусственные угрозы - это угрозы АСОИ, вызванные деятельностью человека. Среди них, исходя из мотивации действий, можно выделить непреднамеренные и преднамеренные.

Непреднамеренные угрозы (неумышленные, случайные) - вызванные ошибками при:

• проектировании АСОИ и ее элементов;

• разработке программного обеспечения;

• действиях персонала;

Преднамеренные (умышленные) угрозы, связанные с корыстными устремлениями людей (злоумышленников).

Источники угроз по отношению к АСОИ могут быть внешними или внутренними (компоненты самой АСОИ- ее аппаратура, программы, персонал).

Непреднамеренные основные искусственные угрозы

Непреднамеренные основные искусственные угрозы АСОИ (действия, совершаемые людьми случайно, по незнанию, невнимательности или халатности, без злого умысла):

• неумышленные действия, приводящие к частичному или полному отказу или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов с важной информацией или программ, в том числе системных и т.п.);

• неправомерное отключение оборудования или изменение режимов работы устройств и программ;

• неумышленная порча носителей информации;

• запуск технологических программ, способных при некомпетентном использовании вызывать потерю работоспособности системы (зависания или зацикливания) или осуществляющих необратимые изменения в системе (форматирование или реструктуризацию носителей информации, удаление данных и т.п.);

• нелегальное внедрение и использование неучтенных программ (игровых, обучающих, технологических и др., не являющихся необходимыми для выполнения сотрудником своих служебных обязанностей) с последующим необоснованным расходованием ресурсов (загрузка процессора, захват юной памяти и памяти на внешних носителях);

• заражение компьютера вирусами;

• неосторожные действия, приводящие к разглашению конфиденциальной информации, или делающие ее общедоступной;

• разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей шифрования, идентификационных карточек, пропусков и т.п.);

• проектирование архитектуры системы, технологии обработки данных, разработка прикладных программ, с возможностями, представляющими опасность для работоспособности системы и безопасности информации;

• игнорирование организационных ограничений (установленных правил) при работе в системе;

• вход в систему в обход средств защиты (загрузка посторонней операционной системы со сменных магнитных носителей и т.п.);

• некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности;

• пересылка данных по ошибочному адресу абонента (устройства);

• ввод ошибочных данных;

• неумышленное повреждение каналов связи.

Основные преднамеренные искусственные угрозы

Возможные основные пути умышленной дезорганизации работы АСОИ, проникновения в систему и несанкционированного доступа к информации:

• физическое разрушение системы (путем взрыва, поджога и т.п.) или вывод из строя всех или отдельных наиболее важных компонентов компьютерной системы (устройств, носителей важной системной информации, лиц из числа персонала и т.п.);

• отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линия связи и т.п.);

• действия по дезорганизации функционирования системы (изменение режимов работы устройств или программ, забастовка, саботаж персонала, постановка мощных активных помех и т.п.);

• внедрение агентов в число персонала системы (в том числе административную группу, отвечающую за безопасность);

• вербовка (путем подкупа, шантажа и т.п.) персонала или отдельны: пользователей, имеющих необходимые полномочия:

• применение подслушивающих устройств, дистанционная фото-видеосъемка и т.п.;

• перехват побочных электромагнитных, акустических и других излучении устройств и линий связи, а также наводок активных излучений на вспомогательные технические средства, непосредственно не участвующие обработке информации (телефонные линии, сети питания, отопления и т.п.);

• перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему;

• хищение носителей информации различных съемных носителей, микросхем памяти, запоминающих устройств и компьютеров в целом);

• несанкционированное копирование носителей информации;

• хищение производственных отходов (распечаток, записей, списаны: носителей информации и т.п.);

• чтение остаточной информации из оперативной памяти и с внешних запоминающих устройств;

• незаконное получение паролей и других реквизитов разграничения доступа (агентурным путем; используя халатность пользователей) путем подбора путем имитации интерфейса системы и т.д. с последующей маскировкой по зарегистрированного пользователя ("маскарад")

• несанкционированное использование терминалов пользователей, имеющих уникальные физические характеристики, такие как номер рабочей станции в сети, физический адрес, адрес в системе связи, аппаратный блок кодирования и т.п.;

• вскрытие шифров криптозащиты информации;

• внедрение аппаратных спецвложений, программных "закладок" и "вирусов" ("троянских коней" и "жучков"), то есть таких участков программ, которые не нужны для осуществления заявленных функций, но позволяющих преодолевать систему защиты, скрытно и незаконно осуществлять доступ к системным ресурсам с целью регистрации и передачи критической информации или дезорганизации функционирования системы;

• незаконное подключение к линиям связи с целью работы "между строк", с использованием пауз в действиях законного пользователя от его имени с последующим вводом ложных сообщений или модификацией передаваемых сообщений;

• незаконное подключение к линиям связи с целью прямой подмены законного пользователя путем его физического отключения после входа в систему и успешной аутентификации с последующим вводом дезинформации и навязыванием ложных сообщений.

Чаще всего для достижения поставленной цели злоумышленник использует не один, а совокупность из перечисленных выше путей.

Классификация каналов проникновения в систему и утечки информации

Все каналы проникновения в систему и утечки информации разделяют на прямые и косвенные. Под косвенными понимают такие каналы, использование которых не требует проникновения в помещения, где расположены компоненты системы.

Для использования прямых каналов такое проникновение необходимо. Прямые каналы могут использоваться без внесения изменений в компоненты системы или с изменениями компонентов.

По типу основного средства, используемого для реализации угрозы все каналы можно условно разделить на три группы, где таковыми являются: человек, программа или аппаратура. Классификация видов нарушений работоспособности систем и несанкционированного доступа к информации по объектам воздействия и способам нанесения ущерба безопасности приведена в таблице 2.

По способу получения информации потенциальные каналы доступа можно разделить на:

• физический

• электромагнитный (перехват излучений);

• информационный (программно-математический).

При контактном НСД (физическом, программно-математическом) возможные угрозы информации реализуются путем доступа к элементам АСОИ, к носителям информации, к самой вводимой и выводимой информации (и результатам), к ПО (в том числе к операционным системам), а также путем подключения к линиям связи.

При бесконтактном доступе (например, по электромагнитному каналу) угрозы информации реализуются перехватом излучений аппаратуры числе наводимых в токопроводящих коммуникациях и цепях питания, информации в линиях связи, вводом в линии связи ложной визуальным наблюдением (фотографированием) устройств информации, прослушиванием переговоров персонала АСОИ и пользователей.

Таблица 2.1. Виды нарушений работоспособности систем и несанкционированного доступа к информации

| Способы нанесения ущерба | Объекты воздействий | |||

| Оборудование | Программы | Данные | Персонал | |

| Раскрытие (утечка) информации | Хищение носителей информации, подключение к линии связи несанкционированное использование ресурсов | Несанкционированное копирование перехват | Хищение, копирование, перехват | Передача сведений о защите, разглашение, халатность |

| Потеря целостности информации | Подключение, модификация, спец.вложения, | Внедрение ''троянских коней" и жучков | Искажение, модификация | Вербовка персонала, "маскарад" |

| изменение режимов работы, несанкционированное использование ресурсов | ||||

| Нарушение работоспособности автоматизированной системы | Изменение режимов функционирования, вывод из строя, хищение, разрушение | Искажение, удаление, подмена | Искажение, удаление, навязывание ложных данных | Уход, физическое устранение |

| Незаконное тиражирование (воспроизведение) информации | Изготовление аналогов без лицензий | Использование незаконных копий | Публикация без ведома авторов |

Преступления, в том числе и компьютерные, совершаются людьми. Пользователи системы и ее персонал, с одной стороны, являются составной частью, необходимым элементом. АСОИ. С другой стороны, они же являются основной причиной и движущей силой нарушений и преступлений.

Неформальная модель нарушителя в АСОИ

Нарушитель - это лицо, предпринявшее попытку выполнения запрещенных операций (действий) по ошибке, незнанию или осознанно со злым умыслом (из корыстных интересов) или без такового (ради игры или удовольствия, с целью самоутверждения и т.п.) и использующее для этого различные возможности, методы и средства.

Злоумышленником будем называть нарушителя, намеренно идущего на нарушение из корыстных побуждений.

Неформальная модель нарушителя отражает его практические и теоретические возможности, априорные знания, время и место действия и т.п. Для достижения своих целей нарушитель должен приложить некоторые усилия, затратить определенные ресурсы.

При разработке модели нарушителя определяются предположения о:

• категориях лиц, к которым может принадлежать нарушитель;

• мотивах действий нарушителя (цели);

• квалификации нарушителя и его технической оснащенности;

• характере возможных действий нарушителей.

По отношению к АСОИ нарушители могут быть внутренними (из числа персонала системы) или внешними (посторонними лицами). Внутренним нарушителем может быть лицо из следующих категорий персонала:

пользователи (операторы) системы;

персонал, обслуживающий технические средства (инженеры, техники);

сотрудники отделов разработки и сопровождения ПО (прикладные и программисты);

технический персонал, обслуживающий здания (уборщики, электрики, другие сотрудники, имеющие доступ в здания и помещения, где расположены компоненты АСОИ);

сотрудники службы безопасности АСОИ;

руководители различных уровней.

Посторонние лица, которые могут быть нарушителями:

• клиенты (представители других организаций, физические лица);

• посетители (приглашенные по какому-либо поводу);

• представители организаций, взаимодействующих по вопросам обеспечения деятельности организации (энерго-, водо-, теплоснабжения и т.п.);

• представители конкурирующих организаций (иностранных спецслужб) или лица, действующие по их заданию;

• лица, случайно или умышленно нарушившие пропускной режим (без цели нарушить безопасность АС);

• любые лица, находящиеся внутри контролируемой территории.

Можно выделить три основных мотива нарушений: безответственность, самоутверждение и корыстный интерес. При нарушениях, вызванных, безответственностью, пользователь целенаправленно или случайно производит какие-либо разрушающие действия, не связанные со злым умыслом. В большинстве случаев это следствие некомпетентности или небрежности.

Некоторые пользователи считают получение доступа к АСОИ успехом самоутверждения либо в собственных глазах, либо в глазах коллег.

Нарушение безопасности АСОИ может быть вызвано и корыстным интересом пользователя системы. В этом случае он будет целенаправленно пытаться преодолеть систему защиты для доступа к хранимой, передаваемой и перерабатываемой в АСОИ информации. Даже если АСОИ имеет средства, делающие такое проникновение чрезвычайно сложным, полностью защитить ее от проникновения практически невозможно.

Всех нарушителей можно классифицировать следующим образом:

По уровню знаний об АСОИ:

• знает функциональные особенности АСОИ, основные закономерности формирования в ней массивов данных и потоков запросов к ним, умеет пользоваться штатными средствами;

• обладает высоким уровнем знаний и опытом работы с техническими средствами системы и их обслуживания;

обладает высоким уровнем знаний в области программирования и вычислительной техники, проектирования и эксплуатации автоматизированных информационных систем;

• знает структуру, функции и механизм действия средств защиты, их сильные и слабые стороны.

По уровню возможностей (используемым методам и средствам):

• применяющий агентурные методы получения сведений;

• применяющий пассивные средства (технические средства перехвата без модификации компонентов системы);

• использующий только штатные средства и недостатки систем защиты для ее преодоления (несанкционированные действия с использованием разрешенных средств), а также компактные съемные носители информации, которые могут быть скрытно пронесены через посты охраны;

• применяющий методы и средства активного воздействия (модификация и подключение дополнительных технических средств, подключение к каналам передачи данных, внедрение программных закладок и использование специальных инструментальных и технологических программ).

По времени действия:

• в процессе функционирования АСОИ;

• в период неактивности компонентов системы (в нерабочее время, во время плановых перерывов в ее работе, перерывов для обслуживания и ремонта и т.п.);

• в любом случае.

По месту действия:

• без доступа на контролируемую территорию организации;

• с контролируемой территории без доступа в здания и сооружения;

• внутри помещений, но без доступа к техническим средствам АСОИ;

• с рабочих мест конечных пользователей (операторов) АСОИ;

• с доступом в зону данных (баз данных, архивов и т.п.);

• с доступом в зону управления средствами обеспечения безопасность АСОИ.

Определение конкретных значений характеристик возможных нарушителей в значительной степени субъективно. Модель нарушителя, построенная с учетом особенностей конкретной предметной области и технологии обработки информации, может быть представлена перечислением нескольких вариантов его облика.

2014-02-12

2014-02-12 4752

4752