| Группа | Предопределенные права |

| Администраторы | Доступ к компьютеру из сети, настройка квот памяти для процесса, разрешение входа в систему через службу терминалов, архивирование файлов и каталогов, обход перекрестной проверки, изменение системного времени, создание файла подкачки, отладка программ, принудительное удаленное завершение, увеличение приоритета диспетчеризации, загрузка и выгрузка драйверов устройств, локальный вход в систему, управление аудитом и журналом безопасности, изменение параметров среды оборудования, запуск операций по обслуживанию тома, профилирование одного процесса, профилирование загруженности системы, извлечение компьютера из стыковочного узла, восстановление файлов и каталогов, завершение работы системы, овладение файлами или иными объектами |

| Операторы архива | доступ к компьютеру из сети, архивация файлов и каталогов, обход перекрестной проверки, локальный вход в систему, восстановление файлов и каталогов, завершение работы системы |

| Все | Доступ к компьютеру из сети, обход перекрестной проверки |

| Гость (учетная запись) | Отклонить локальный вход, отказ в доступе к компьютеру из сети, локальный вход в систему |

Продолжение таблицы 1.2

| Опытные пользователи | Доступ к компьютеру из сети, обход перекрестной проверки, изменение системного времени, локальный вход в систему, профилирование одного процесса, извлечение компьютера из стыковочного узла, завершение работы системы |

| Пользователи удаленного рабочего стола | Разрешение входа в систему через службу терминалов |

| Пользователи | Доступ к компьютеру из сети, обход перекрестной проверки, локальный вход в систему, извлечение компьютера из стыковочного узла, завершение работы системы |

| Не присвоены ни одной группе | Добавление рабочих станций к домену, закрепление страниц в памяти, запрещение входа в систему через службу терминалов, отказ во входе в качестве пакетного задания, отказ во входе в качестве службы, работа в режиме операционной системы, разрешение доверия к учетным записям при делегировании, синхронизация данных службы каталогов, создание маркерного объекта, создание постоянных объектов совместного использования |

Аудит доступа к службе каталогов

Данная категория аудита впервые появилась в Windows 2000 и применяется только на контроллере домена. Данная категория генерирует события с кодом 565. Она позволяет определить, какое свойство объекта AD изменено. В событии указывается тип, имя объекта. Для определения того, кем изменена запись, используются поля «Имя клиента», «Домен клиента», «Код входа клиента». В поле «Свойства» показывается, какое свойство изменено.

Аудит изменений политики

К данной категории относят следующие события:

- добавление привилегии к учетной записи пользователя (608);

- удаление привилегии от учетной записи пользователя (609);

- установление новых доверительных отношений (610);

- удаление доверительных отношений (611);

- изменение информации о доверенном домене (620);

- изменение политики аудита (612);

- изменение политики Kerberos (617);

- изменение политики восстановления файлов, зашифрованных с помощью EFS(618);

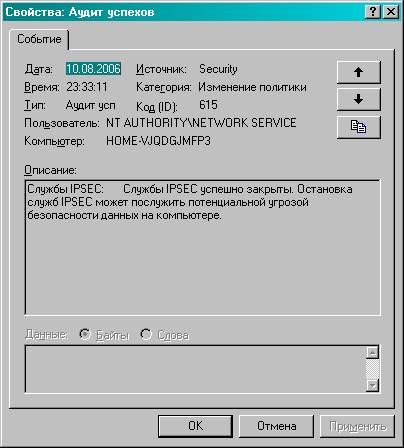

- изменение политики безопасности IP (615,616) (рис. 1.6).

Рис. 1.6. Свойства события аудита изменений политики

Аудит системных событий

В данную категорию входят следующие события:

- перезапуск операционной системы (512);

- завершение работы операционной системы (513);

- загрузка пакета проверки подлинности (514);

- регистрация процесса проверки подлинности пользователя при входе в систему (515);

- очистка журнала безопасности (517);

- загрузка пакета уведомления обо всех изменениях в учетных записях пользователя (518).

Аудит отслеживания процессов

Данная категория позволяет проследить за тем, какие именно программы были запущены на рабочей станции и какие программы выполнялись на сервере.

В этой категории можно выделить следующие основные события:

- создание процесса – 592;

- завершение процесса - 593.

Найдя пару событий 592 и 593 с одинаковым кодом процесса, можно определить общее время работы того или иного приложения, которое указывается в поле имени файла образа. В поле имени пользователя хранится информация о том, кто запустил приложение. По полям кода входа можно отыскать соответствующее событие регистрации с кодом 528 и выяснить все подробности о сеансе, в котором запускалось приложение. Для идентификации процесса, запустившего новый процесс, можно использовать поле кода создателя процесса. Достаточно найти предыдущее событие с кодом 592 с этим же кодом процесса.

2015-01-21

2015-01-21 465

465