В качестве синонима слова "аутентификация" иногда используют сочетание "проверка подлинности".

Субъект может подтвердить свою подлинность, если предъявит по крайней мере одну из следующих сущностей:

- нечто, что он знает (пароль, личный идентификационный номер, криптографический ключ и т.п.),

- нечто, чем он владеет (личную карточку или иное устройство аналогичного назначения),

- нечто, что есть часть его самого (голос, отпечатки пальцев и т.п., то есть свои биометрические характеристики).

К сожалению, надежная идентификация и аутентификация затруднена по ряду принципиальных причин. Во-первых, компьютерная система основывается на информации в том виде, как она была получена; строго говоря, источник информации остается неизвестным. Например, злоумышленник мог воспроизвести ранее перехваченные данные. Следовательно, необходимо принять меры для безопасного ввода и передачи идентификационной и аутентификационной информации; в сетевой среде это сопряжено с особыми трудностями. Во-вторых, почти все аутентификационные сущности можно узнать, украсть или подделать. В-третьих, имеется противоречие между надежностью аутентификации с одной стороны, и удобствами пользователя и системного администратора с другой. Так, из соображений безопасности необходимо с определенной частотой просить пользователя повторно вводить аутентификационную информацию (ведь на его место мог сесть другой человек), а это не только хлопотно, но и повышает вероятность подглядывания за вводом. В-четвертых, чем надежнее средство защиты, тем оно дороже. Особенно дороги средства измерения биометрических характеристик.

Токен - это предмет (устройство), владение которым подтверждает подлинность пользователя. Различают токены с памятью (пассивные, которые только хранят, но не обрабатывают информацию) и интеллектуальные токены (активные).

Самой распространенной разновидностью токенов с памятью являются карточки с магнитной полосой. Для использования подобных токенов необходимо устройство чтения, снабженное также клавиатурой и процессором. Обычно пользователь набирает на этой клавиатуре свой личный идентификационный номер, после чего процессор проверяет его совпадение с тем, что записано на карточке, а также подлинность самой карточки. Таким образом, здесь фактически применяется комбинация двух способов защиты, что существенно затрудняет действия злоумышленника - мало украсть или подделать карточку, нужно узнать еще и личный номер "жертвы".

Обратим внимание на необходимость обработки аутентификационной информации самим устройством чтения, без передачи в компьютер - это исключает возможность электронного перехвата.

Иногда (обычно для физического контроля доступа) карточки применяют сами по себе, без запроса личного идентификационного номера.

Наряду с несомненными достоинствами, токены с памятью обладают и определенными недостатками. Прежде всего, они существенно дороже паролей. Их необходимо делать, раздавать пользователям, обслуживать случаи потери. Они нуждаются в специальных устройствах чтения. Пользоваться ими не очень удобно, особенно если организация установила у себя интегрированную систему безопасности. Чтобы сходить, например, в туалет, нужно вынуть карточку из устройства чтения, положить ее себе в карман, совершить моцион, вернуться, вновь вставить карточку в устройство чтения и т.д. Пользователей придется убеждать, что повышенные меры безопасности действительно необходимы.

Как известно, одним из самых мощных средств в руках злоумышленника является изменение программы аутентификации, при котором пароли не только проверяются, но и запоминаются для последующего несанкционированного использования. Выборочные обследования показали, что подобная операция была проделана хакерами на многих хостах Internet. Тдивительно, что некоторые банкоматы, обслуживающие клиентов по карточкам с магнитной полосой, подверглись аналогичной модификации. Лица, получившие доступ к накопленной информации, могли подделывать карточки и пользоваться ими от имени законных владельцев. Против таких технических новинок рядовые граждане бессильны.

Интеллектуальные токены характеризуются наличием собственной вычислительной мощности. Они подразделяются на интеллектуальные карты (стандартизованные ISO) и прочие токены. Карты нуждаются в интерфейсном устройстве, прочие токены обычно обладают ручным интерфейсом (дисплеем и клавиатурой) и по внешнему виду напоминают калькуляторы. Чтобы токен начал работать, пользователь должен ввести свой личный идентификационный номер.

По принципу действия интеллектуальные токены можно разделить на следующие категории:

- Статический обмен паролями: пользователь обычным образом доказывает токену свою подлинность, затем токен проверяется компьютерной системой.

- Динамическая генерация паролей: токен генерирует пароли, периодически (например, раз в минуту) изменяя их. Компьютерная система должна иметь синхронизированный генератор паролей. Информация от токена поступает по электронному интерфейсу или набирается пользователем на клавиатуре терминала.

- Запросно-ответные системы: компьютер выдает случайное число, которое преобразуется криптографическим механизмом, встроенным в токен, после чего результат возвращается в компьютер для проверки. Здесь также возможно использование электронного или ручного интерфейса. В последнем случае пользователь читает запрос с экрана терминала, набирает его на клавиатуре токена (возможно, в это время вводится и личный номер), на дисплее токена видит ответ и переносит его на клавиатуру терминала.

Главным достоинством интеллектуальных токенов является возможность их применения при аутентификации по открытой сети. Генерируемые или выдаваемые в ответ пароли постоянно меняются, и злоумышленник не получит заметных дивидендов, даже если перехватит текущий пароль. С практической точки зрения интеллектуальные токены реализуют механизм одноразовых паролей.

Еще одним достоинством является потенциальная многофункциональность интеллектуальных токенов. Их можно применять не только для целей безопасности, но и, например, для финансовых операций.

Основным недостатком интеллектуальных токенов является их высокая стоимость. (Правда, это хотя бы отчасти можно трактовать и как достоинство, поскольку тем самым затрудняется подделка.) Если у токена нет электронного интерфейса, пользователю при аутентификации приходится совершать много манипуляций, что для владельцев дорогих устройств должно быть особенно обидно. Администрирование интеллектуальных токенов по сравнению с магнитными картами усложнено за счет необходимости управления криптографическими ключами.

Биометрические методы:

В настоящее время широко используется большое количество методов биометрической аутентификации, которые делятся на два класса.

- Статические методы биометрической аутентификации основаны на физиологических характеристиках человека, присутствующих от рождения и до смерти, находящиеся при нём в течение всей его жизни, и которые не могут быть потеряны, украдены и скопированы.

- Динамические методы биометрической аутентификации основываются на поведенческих характеристиках людей, то есть основаны на характерных для подсознательных движений в процессе воспроизведения или повторения какого-либо обыденного действия.

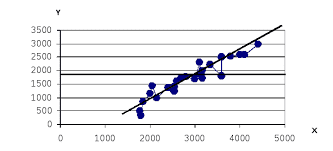

2015-01-07

2015-01-07 2448

2448