Технические (аппаратно-программные) меры защиты основаны на использовании различных электронных устройств и специальных программ, которые самостоятельно или в комплексе с другими средствами, реализуют следующие способы защиты:

1. идентификацию (распознавание) и аутентификацию (проверку подлинности) субъектов (пользователей, процессов),

2. разграничение доступа к ресурсам,

3. регистрацию и анализ событий,

4. криптографическое закрытие информации,

5. резервирование ресурсов и компонентов систем обработки информации и др.

Взаимосвязь перечисленных мер обеспечения безопасности можно пояснить следующим образом:

1. Организационные меры обеспечивают исполнение существующих нормативных актов и строятся с учетом существующих правил поведения, принятых в стране и/или организации.

2. Воплощение организационных мер требует создания нормативных документов.

3. Для эффективного применения организационные меры должны быть поддержаны физическими и техническими средствами.

4. Применение и использование технических средств защиты требует соответствующей организационной поддержки.

Вывод: итак, мы познакомились с угрозами информационной безопасности и с мерами обеспечения безопасности компьютерных систем, выявили взаимосвязь перечисленных мер обеспечения безопасности.

Тема 2. Способы защиты информации. Пресечение разглашения информации (2 ч.).

ЦЕЛИ ЗАНЯТИЯ:

1. Ввести понятие систем контроля и управления доступом, дать классификацию устройств, познакомить с наиболее распространенными представителями устройств ввода идентификационных признаков;

2. Способствовать развитию внимания, наблюдательности, навыков логического мышления, через активизацию мыслительной деятельности;

3. Обеспечить в процессе лекции творческую работу слушателей совместно с преподавателем.

ПЛАН ЗАНЯТИЯ

1. Вступление 5 мин

2. Изложение нового материала – 70 мин

3. Заключение, задание на самоподготовку – 5 мин

ИТОГО: 80 мин.

ЛИТЕРАТУРА:

1. Блинов, С.В. Введение в защиту информации в автоматизированных системах: учеб. пособие / С.В. Блинов; – ВЮИ МЮ России. - Владимир, 2004. – 40 с.

2. Блинов, С.В. Технологии безопасности в деятельности правоохранительных органов. Тексты лекций: учеб. пособие / С.В. Блинов; ВЮИ ФСИН России. – Владимир, 2006. – 28 с.

3. Анин, Б.Ю. Защита компьютерной информации. / Б.Ю.Анин - СПб.: БХВ-Петербург, 2000. – 384с.

4. Мельников, В.В. Безопасность информации в автоматизированных системах. / В.В. Мельников – М.: Финансы и статистика, 2003. – 368 с.

УЧЕБНЫЕ ВОПРОСЫ:

1. Системы контроля и управления доступом. Основные понятия, классификация;

2. Виды устройств ввода идентификационных признаков.

На современном этапе развития объекты УИС оборудуются новыми инженерными и техническими средствами охраны и надзора. В качестве систем сбора и обработки информации все более широкое применение находят интегрированные системы безопасности, одной из целей которых является организация санкционированного доступа на территорию и во внутренние помещения. Такие устройства позволяют контролировать движение сотрудников и посетителей по охраняемой территории. Не допускать посторонних и разграничивать доступ в ответственные помещения. Позволяют простыми методами разграничить зоны доступа. Они получили название: " СИСТЕМЫ КОНТРОЛЯ И УПРАВЛЕНИЯ ДОСТУПОМ "

ВОПРОС 1:

Первым и пока единственным нормативным документом по оценке систем контроля и управления доступом (СКУД) и ее составляющих в настоящее время служит ГОСТ Р 51241 - 1998 «Средства и системы контроля и управления доступом. Классификация. Общие технические требования и методы испытаний».

РАЗРАБОТАН Научно-исследовательским центром "Охрана" Главного управления вневедомственной охраны МВД России с участием рабочей группы специалистов научно-исследовательского института спецтехники МВД России, Государственного унитарного предприятия специального Научно-производственного объединения "Элерон", войсковой части 31600, Гостехкомиссии России, Всероссийского научно-исследовательского института стандартизации и сертификации в машиностроении Госстандарта России.

ПРИНЯТ И ВВЕДЕН В ДЕЙСТВИЕ Постановлением Госстандарта России от 29 декабря 1998 г. № 472

Настоящий стандарт распространяется на технические системы и средства контроля и управления доступом, предназначенные для контроля и санкционирования доступа людей, транспорта и других объектов в помещения, здания, зоны и территории.

Стандарт устанавливает классификацию, общие технические требования и методы испытаний средств и систем контроля и управления доступом.

В ходе изучения темы будем применять следующие термины с соответствующими определениями:

· Доступ - перемещение людей, транспорта и других объектов в помещения, здания, зоны и территории.

· Несанкционированный доступ - доступ людей или объектов, не имеющих права доступа.

· Санкционированный доступ - доступ людей или объектов, имеющих права доступа.

· Контроль и управление доступом (КУД) - комплекс мероприятий, направленных на ограничение и санкционирование доступа людей, транспорта и других объектов в помещения, здания, зоны и территории.

· Система контроля и управления доступом (СКУД) - совокупность средств контроля и управления. обладающих технической, информационной, программной и эксплуатационной совместимостью.

· Идентификация - процесс опознавания субъекта или объекта по присущему или присвоенному ему идентификационному признаку.

Проверка подлинности может проводиться различными методами и средствами. В настоящее время в автоматизированных системах используются три основных способа идентификации по следующим признакам:

1. По паролю или личному идентифицирующему номеру (пользователь "знает")

2. По некоторому предмету, который есть у пользователя (пользователь "имеет")

3. По каким-либо физиологическим признакам, свойственным конкретным лицам (пользователь "есть")

· Устройства преграждающие управляемые (УПУ) - устройства, обеспечивающие физическое препятствие доступу людей, транспорта и других объектов и оборудованные исполнительными устройствами для управления их состоянием (двери, ворота, турникеты, шлюзы, проходные кабины и т. п. конструкции).

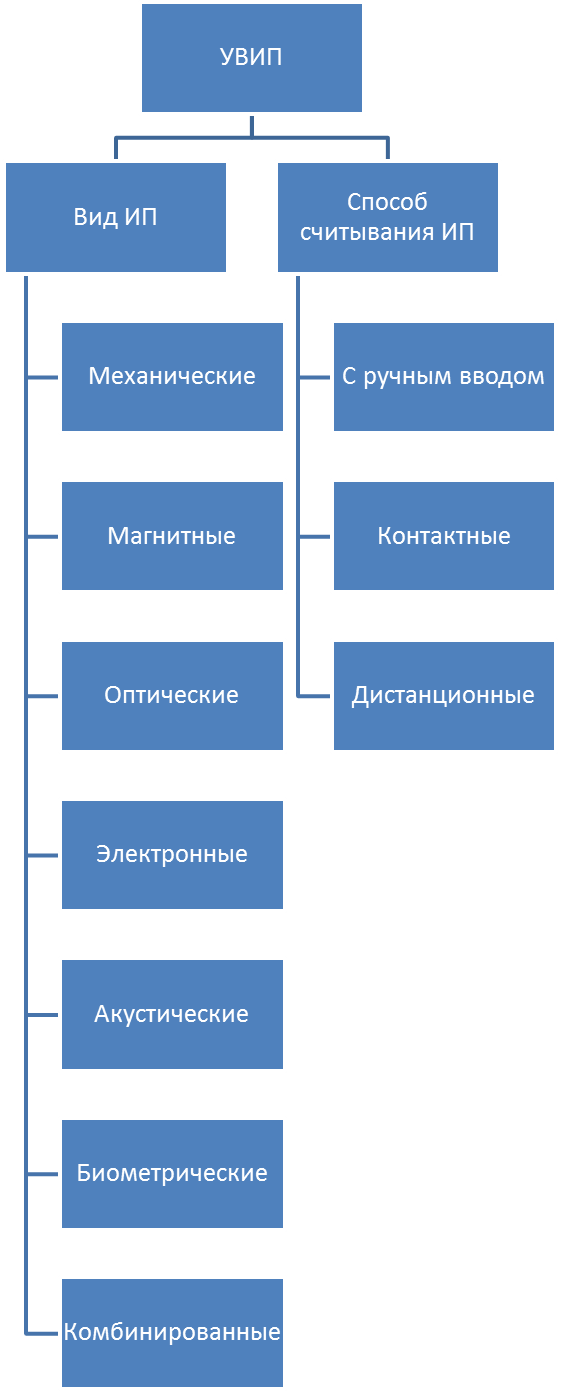

· Устройства ввода идентификационных признаков (УВИП) - электронные устройства, предназначенные для ввода запоминаемого кода, ввода биометрической информации, считывания кодовой информации с идентификаторов. В состав УВИП входят считыватели и идентификаторы.

· Считыватель - устройство в составе УВИП, предназначенное для считывания (ввода) идентификационных признаков.

· Идентификатор (носитель идентификационного признака) - уникальный признак субъекта или объекта доступа. В качестве идентификатора может использоваться запоминаемый код, биометрический признак или вещественный код Идентификатор, использующий вещественный код - предмет, в который (на который) с помощью специальной технологии занесен идентификационный признак в виде кодовой информации (карты, электронные ключи, брелоки и т. д.).

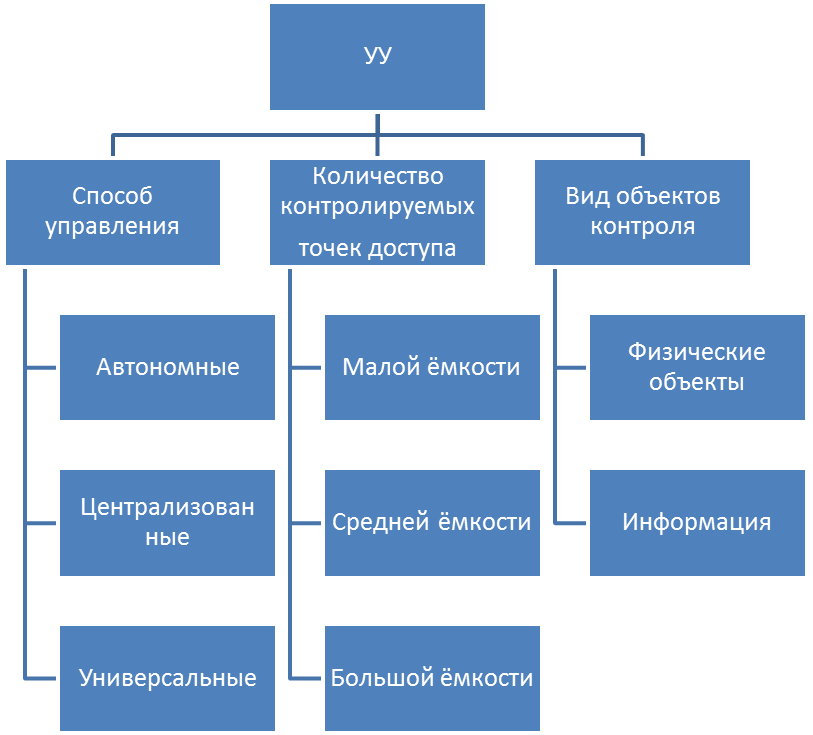

· Устройства управления (УУ) - устройства и программные средства, устанавливающие режим доступа и обеспечивающие прием и обработку информации с УВИП, управление УПУ, отображение и регистрацию информации.

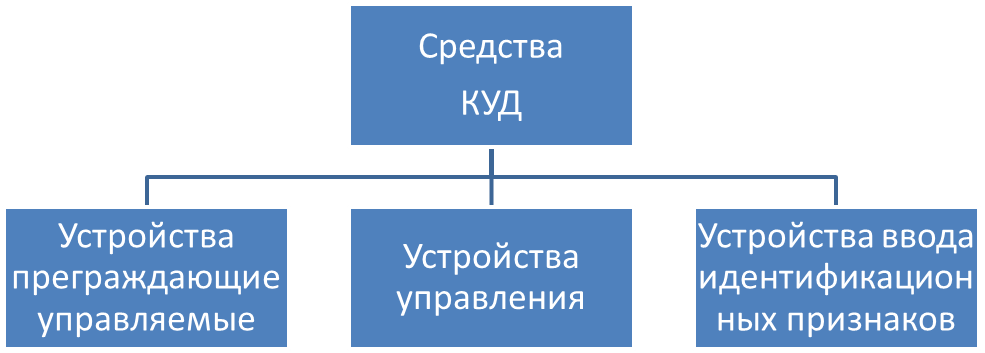

Рассмотрим классификацию СКУД:

Средства КУД по функциональному назначению:

В свою очередь:

1. Устройства преграждающие управляемые:

Автономные - для управления одним или несколькими УПУ без передачи информации на центральный пульт и без контроля со стороны оператора;

Централизованные (сетевые) - для управления УПУ с обменом информацией с центральным пультом и контролем и управлением системой со стороны оператора;

Универсальные - включающие функции как автономных, так и сетевых систем.

Малой емкости - менее 16 точек;

Средней емкости - не менее 16 и не более 64 точек;

Большой емкости -64 точки и более.

3. Устройства ввода идентификационных признаков:

Вывод: таким образом в ходе рассмотрения первого вопроса мы познакомились с системами контроля и управления доступом, ГОСТом, регламентирующим использование СКУД и классификацией устройств.

ВОПРОС 2:

УСТРОЙСТВА ВВОДА ИДЕНТИФИКАЦИОННЫХ ПРИЗНАКОВ (УВИП)

УВИП представляют собой неразрывно связанные идентификаторы и считыватели, являющиеся основными элементами СКУД, так как они обеспечивают выполнение главной функциональной задачи системы – ввода данных для опознавания человека по предъявленному им идентификационному признаку.

Проблема идентификации личности существовала всегда. На протяжении многих лет для этой цели используются различные документы – паспорт, удостоверение, пропуск и т.п. При использовании этих документов в практической жизни существует множество проблем, среди которых можно выделить две основные, связанные с контролем доступа:

· Первая, это защита от подделки и копирования (имитостойкость).

· Вторая – использование документов в автоматизированных системах контроля доступа.

В связи с этим появилась необходимость в разработке нового вида документа, который, с одной стороны, мог бы однозначно идентифицировать личность владельца, с другой стороны имел высокую имитостойкость и мог бы быть использован в современных СКУД, автоматизированных платежных системах, системах учета производственных и служебных функций человека, а также других сферах деятельности.

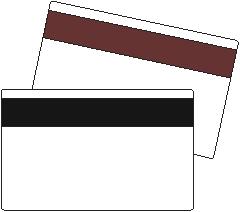

В качестве такого документа, в настоящее время, получили широкое распространение пластиковые карты различных технологий изготовления. Пластиковая карта является носителем определенной кодовой информации, которая используется для идентификации. В то же время на нее могут быть нанесены различные надписи, изображения и фотография владельца для использования карты в качестве обычного документа. Для СКУД используются также идентификаторы, выполненные в виде других предметов – брелоков, жетонов, браслетов и т.п. Для занесения кодовой информации используются разнообразные физические принципы и технологии.

Виды используемых идентификационных признаков могут быть:

Механические идентификационные признаки представляют собой элементы конструкции идентификаторов (перфорационные отверстия, элементы механических ключей, кодовые наборные панели и т.д.).

Основная проблема таких идентификаторов и считывателей связана с наличием подвижных механических элементов и электрических контактов, которые являются самым ненадежным звеном конструкции. Кроме того, ни механический идентификатор (ключ, перфокарта), ни персональный пин-код для кодовой панели не могут служить простым удостоверением личности.

Магнитные - идентификационные признаки представляют собой намагниченные участки поверхности или магнитные элементы идентификатора (карты с магнитной полосой, карты Виганда и т. д.)

Наиболее широко и давно известный тип карт находит применение в системах доступа, где необходимо обеспечить средний уровень безопасности. Многие системы позволяют использовать стандартные карточки с магнитной полосой. Для считывания необходимо расположить карточку определенным образом и провести ее через считыватель, это не всегда удобно и требует определенного времени. Карты и считыватели имеют достаточно большой, но вполне конечный ресурс. Недостаток — загрязнение карты, размещение ее вблизи сильных источников магнитного поля может привести к выходу ее из строя.

Карты Виганда (Weigand), представляют собой пластиковую карточку, в которую при изготовлении запрессованы хаотично расположенные отрезки проволочек из специального магнитного сплава. Проведение карты мимо магнитной головки дает определенный код, индивидуальный для каждой карты. Такие карты значительно более износоустойчивые, чем магнитные, надежно защищены от подделки и копирования. Но дороже магнитных и требуют определенного позиционирования относительно считывателя.

Оптические - идентификационные признаки представляют собой нанесенные на поверхности или внутри идентификатора метки, имеющие различные оптические характеристики в отраженном или проходящем оптическом излучении (карты со штриховым кодом, голографические метки и т. д.);

Электронные - идентификационные признаки представляют собой электронный код, записанный в электронной микросхеме идентификатора:

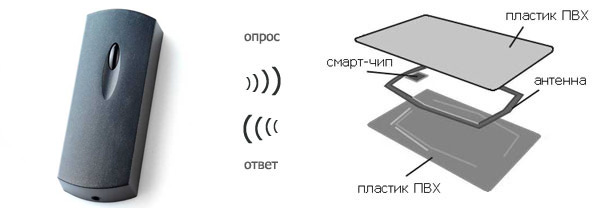

· дистанционная (Proximity, Prox) технология является одним из наиболее распространенных и эффективных вариантов для построения СКУД разного назначения. Считывающее устройство постоянно излучает радиосигнал. Когда идентификатор оказывается на определенном расстоянии от считывателя, антенна поглощает сигнал и передает его на микросхему. Получив энергию, идентификатор излучает идентификационные данные, принимаемые считывателем. Дистанция считывания в значительной степени зависит от характеристик антенного и приемо-передающего трактов считывателя. Весь процесс занимает несколько десятков микросекунд.

Основными достоинствами УВИП на базе идентификаторов Proximity являются:

o бесконтактная технология считывания;

o долговечность пассивных идентификаторов (некоторые фирмы-производители дают на карты пожизненную гарантию);

o точность, надежность и удобство считывания идентификационных признаков.

· Электронные ключи Touch-Memory разработанные компанией Dallas Semiconductor представляют собой электронную микросхему в герметичном металлическом корпусе-«таблетке». Корпус легко крепится на брелке, карте и других предметах, он состоит из ободка с донышком и изолированной от него крышки и кроме защитных функций исполняет роль электрических контактов. Информация считывается из памяти прикасанием ключа к считывателю. При этом происходит подача на микросхему напряжения питания (5В) и посылка записанного в микросхеме кода по однопроводному интерфейсу.

К достоинствам УВИП на базе электронных ключей относятся:

o надежность, долговечность (время хранения информации в памяти идентификатора составляет не менее 10 лет);

o высокая степень механической и электромагнитной защищенности;

o малые размеры;

· Смарт-карты представляют собой карту с интегрированной в нее микросхемой памяти или специализированным микропроцессором. На поверхность карты выведены только контактные площадки от микросхемы. Их основное назначение – платежные банковские системы. В то же время большие функциональные возможности встроенной микросхемы памяти позволяют использовать эти карты в качестве многофункциональных идентификационных документов для различных приложений, в том числе и СКУД.

USB-ключи. В составе УВИП данного типа отсутствуют дорогостоящие аппаратные считыватели. Идентификатор, называемый USB-ключом, подключается к USB-порту непосредственно или с помощью соединительного кабеля. Конструктивно USB-ключи выпускаются в виде брелоков, которые легко размещаются на связке с обычными ключами. Брелоки выпускаются в цветных корпусах и снабжаются световыми индикаторами работы. Каждый идентификатор имеет собственный уникальный серийный номер. Основными компонентами USB-ключей являются встроенные процессор и память. Процессор выполняет функции криптографического преобразования информации и USB-контроллера. Память предназначается для безопасного хранения ключей шифрования, цифровых сертификатов и любой другой важной информации. К достоинствам УВИП на базе USB-ключей можно отнести отсутствие аппаратного считывателя, малые размеры.

Акустические идентификационные признаки представляют собой кодированный акустический сигнал, подаваемый с помощью специальных устройств биперов. Бипер — специальное устройство, предназначенное для генерации тонов DTMF

Биометрические идентификационные признаки. В основе биометрической идентификации лежит считывание и сравнение предъявляемого биометрического признака пользователя с имеющимся эталоном. Такого рода признаки включают в себя отпечатки пальцев, форму и термограмму лица, рисунок сетчатки и радужной оболочки глаза, геометрию руки, узор, образуемый кровеносными сосудами ладони человека, голос и т. д. Высокий уровень защиты определяется тем, что биометрия позволяет идентифицировать человека, а не устройство.

Биометрическая система учета рабочего времени

Эффективность защиты от несанкционированного доступа может быть повышена за счет комбинирования различных устройств ввода идентификационных признаков.

Вывод: таким образом в ходе рассмотрения второго вопроса мы познакомились с наиболее яркими представителями устройств ввода идентификационных признаков, узнали на каких физических принципах основано действие разных идентификаторов.

Вывод: в ходе лекции мы рассмотрели основную информацию по теме системы контроля и управления доступом.

ЗАДАНИЕ НА САМОПОДГОТОВКУ:

1. Каким ГОСТом регламентируется использование СКУД?

2. Основные термины.

3. Классификация СКУД, УПУ, УУ, УВИП

4. Основные виды устройств ввода идентификационных признаков.

Тема 3. Защита информации от утечки по техническим каналам. (2 ч.).

ПЛАН ЛЕКЦИИ

1. Технические каналы утечки информации.

2. Зональная схема телефонного канала связи. Способы перехвата акустической информации в зонах «А», «Б», «В».

2015-04-01

2015-04-01 4388

4388