С точки зрения информационной безопасности выделяют следующие свойства информации: конфиденциальность, целостность и доступность.

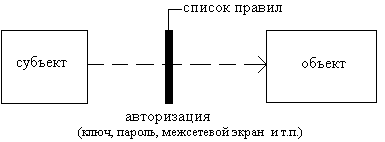

Конфиденциальность информации – это ее свойство быть известной только допущенным и прошедшим проверку (авторизованным) субъектам системы. Для остальных субъектов системы эта информация должна быть закрытой (рис 1.2).

Рис. 1.2. Авторизация субъекта

Проверка субъекта при допуске его к информации может осуществляться путем проверки знания им некоторого секретного ключа, пароля, идентификации его по фиксированным характеристикам и т.п.

Целостность информации – ее свойство быть неизменной в семантическом смысле при функционировании системы в условиях случайных или преднамеренных искажений, или разрушающих воздействий.

Доступность информации – ее свойство быть доступной для авторизованных законных субъектов системы, готовность служб к обслуживанию запросов.

Целью злоумышленника является реализация какого-либо рода действий, приводящих к невыполнению (нарушению) одного или нескольких из свойств конфиденциальности, целостности или доступности информации.

Потенциальные возможности реализаций определенных воздействий на АСОИ, которые прямо либо косвенно могут нанести ущерб ее безопасности, называются угрозами безопасности АСОИ.

Уязвимость АСОИ – некоторое неудачное свойство системы, которое делает возможным возникновение и реализацию угрозы.

Атака на компьютерную систему – это непосредственная реализация злоумышленником угрозы безопасности.

Цель системы защиты информации – противодействие угрозам безопасности в АСОИ.

По цели воздействия выделяют три основных типа угроз безопасности АСОИ [3]:

1. Угрозы нарушения конфиденциальности информации.

2. Угрозы нарушения целостности информации.

3. Угрозы нарушения работоспособности системы (отказы в обслуживании).

Угрозы нарушения конфиденциальности информации направлены на перехват, ознакомление и разглашение секретной информации. При реализации этих угроз информация становится известной лицам, которые не должны иметь к ней доступ. Угроза нарушения конфиденциальности имеет место всякий раз, когда получен НСД к некоторой закрытой информации, хранящейся к компьютерной системе, или передаваемой от одной системы к другой. Большие возможности для реализации злоумышленником данного типа угроз существуют в открытых локальных сетях, сетях Internet в связи со слабой защищенностью протоколов передачи данных и возможностью прослушивания канала передачи (сниффинга) путем перевода сетевой платы в «смешанный режим» (promiscuous mode).

Угрозы нарушения целостности информации, хранящейся в компьютерной системе или передаваемой по каналу связи, направлены на ее изменение или искажение, приводящее к нарушению ее качества или полному уничтожению.

Угрозы нарушения работоспособности (отказ в обслуживании) направлены на создание таких ситуаций, когда определенные преднамеренные действия либо снижают работоспособность АСОИ, либо блокируют доступ к некоторым ее ресурсам. Атаки, реализующие данный тип угроз, называются также DoS-атаками (Denied of Service – отказ в обслуживании). При реализации угроз нарушения работоспособности может преследоваться цель нанесения ущерба, либо может являться промежуточной целью при реализации угроз нарушения конфиденциальности и целостности (нарушение работоспособности системы защиты информации).

При реализации угроз безопасности злоумышленник может воспользоваться самыми различными каналами реализации угроз – каналами НСД, каналами утечки.

Под каналом утечки информации понимают совокупность источника информации, материального носителя или среды распространения, несущего указанную информацию сигнала и средства выделения информации из сигнала или носителя. Средство выделения информации из сигнала или носителя может располагаться в пределах контролируемой зоны, охватывающей АСОИ или вне ее.

Применительно к АСОИ выделяют следующие основные каналы утечки информации [3]:

1. Электромагнитный канал.

2. Виброакустический канал.

3. Визуальный канал.

Не останавливаясь на первых трех физических каналах утечки информации, рассмотрим последний,который связан с возможностью локального или удаленного доступа злоумышленника к элементам АСОИ, к носителям информации, к программному обеспечению, к линиям связи. Данный канал условно может быть разделен на следующие каналы:

· коммутируемых линий связи,

· выделенных линий связи,

· локальной сети,

· машинных носителей информации,

· терминальных и периферийных устройств.

2015-06-05

2015-06-05 4919

4919