Открытые TCP-порты могут быть определены при помощи SYN-сканирования. Это предпочитаемый в общих случаях тип TCP-сканирования, также известный как half-open scanning. Запустите Nmap с аргументом -sS, чтобы произвести данный метод сканирования.

Не забывайте про UDP-сканирование! (Nmap с опцией -sU). Другие типы сканирования: FIN, XMAS и NULL (-sF, -sX, -sN). Больше информации о механике этих видов сканирования можно получить на странице руководства Nmap (https://www.insecure.org/nmap/nmap_manpage.html)

Продвинутый тип сканирования – ACK scan (-sA) для проверки межсетевых экранов/фильтрующих систем. Реализуется посредством сканирования IP-протоколов -sO. Nmap обычно фокусируется на TCP, UDP, и ICMP, но есть множество других протоколов, доступных для продвинутых атак и получения информации.

Сканирование протоколов зацикливается на 8-битном поле протокола, посылая массив IP-заголовков без данных.Ошибка «ICMP-протокол недоступен» означает, что целевой объект не принимает пакеты для данного протокола.

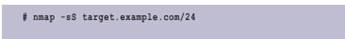

К примеру, вот SYN-сканирование:

|

Эта команда запускает скрытое SYN-сканирование каждого компьютера в рабочем состоянии до 255 компьютеров в классе «C», принадлежащих домену target.example.com.

2014-02-12

2014-02-12 360

360