ОГЛАВЛЕНИЕ

Введение.................................................................................................. 4

Лабораторная работа №1. Аудит информационных процессов операционных системах Windows 2000, XP................................................................................ 5

Лабораторная работа №2. Аудит реестра в операционной системе windows 2000, XP..................................................................................................................... 25

Лабораторная работа №3. Криптографические методы преобразования информации. Методы замены и подстановки........................................................ 34

Лабораторная работа №4. Аналитические методы шифрования.... 46

Лабораторная работа №5. Исследование электронно-цифровой подписи (ЭЦП) на основе алгоритма RSA.............................................................................. 51

Библиографический список................................................................. 55

Введение

Под защитой информации в информационных системах (ИС) понимается регулярное использование в них средств и методов, принятие мер и осуществление мероприятий с целью системного обеспечения требуемой надежности хранимой и обрабатываемой информации.

Средства защиты определяются как ресурс системы, выделенный полностью или частично для организации и обеспечения защиты данных в системе. Средства защиты можно подразделить на механические, электромеханические, оптические, радио, радиолокационные, электронные и другие устройства и системы способные выполнять самостоятельно или в комплексе с другими средствами функции защиты данных.

Программные средства защиты информации - это специальные средства защиты информации, встроенные в состав программного обеспечения системы и осуществляющие самостоятельно или в комплексе с другими средствами защиту информации в системе. Криптографические средства защиты информации – методы специального кодирования, шифрования или иного преобразования информации, в результате которого содержимое становится недоступным без предъявления некоторой специальной информации и обратного преобразования.

Настоящие методические указания содержат некоторые теоретические сведения по методам защиты информации, а также порядок выполнения лабораторных работ по курсу. Студенты знакомятся с вопросами администрирования в WINDOWS 2000, XP, с криптографическими методами защиты информации, процедурой генерации электронно-цифровой подписи.

ЛАБОРАТОРНАЯ РАБОТА №1

АУДИТ ИНФОРМАЦИОННЫХ ПРОЦЕССОВ

В ОПЕРАЦИОННЫХ СИСТЕМАХ WINDOWS 2000, XP

| Цель работы | знакомство с организацией аудита информа-ционных процессов в сетевых операционных системах Windows 2000, XP |

Теоретическая часть

Журналы событий

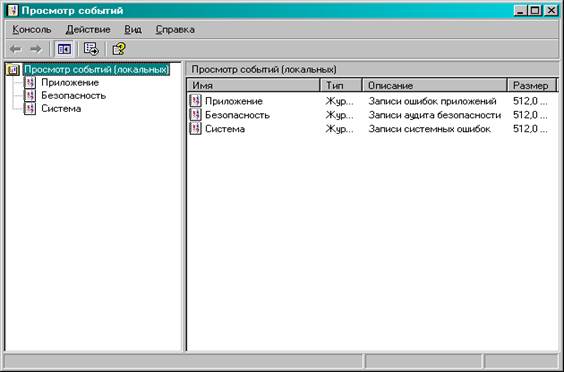

Аудит — это процесс, позволяющий фиксировать события, происходящие в ОС. Сообщения о критических событиях, таких как переполнение жесткого диска или сбой в питании компьютера, выдаются на экран дисплея. Однако большинство событий записывается в три журнала событий (рис. 1.1):

- системный журнал содержит информацию о событиях, относящихся к компонентам NT-XP, например, сообщения о сбое драйвера или службы при загрузке – мониторинг компонентов системы;

- журнал безопасности - события, связанные с безопасностью – мониторинг изменений в системе защиты и предупреждение о возможности возникновения "брешей" в этой системе;

- журнал приложений - события, записываемые приложениями – мониторинг всех событий, вызванных работой приложений и программ.

Какие события будут зафиксированы в этом журнале, решают разработчики соответствующих приложений.

Просмотр событий – достаточно мощный инструмент, который может ответить на вопросы при возникновении затруднений в работе системы.

Чтобы открыть окно «Просмотр событий», нажмите кнопку Пуск и выберите команды Настройка и Панель управления. Щелкните категорию Производительность и быстродействие, щелкните значок Администрирование, затем дважды щелкните значок Просмотр событий. Другой способ: Пуск® Программы® Администрирование® Просмотр событий.

Рис. 1.1. Журналы событий

По умолчанию системный журнал и журнал приложений могут просматривать все пользователи, журнал безопасности — только администраторы. Пользователи с привилегией управления аудитом и журналом безопасности могут читать и очищать журнал безопасности (по умолчанию это только администраторы) (табл. 1.1).

Таблица 1.1

2015-01-21

2015-01-21 507

507